ハッカー集団と類似コードの発見に注目

「“自爆装置”内在、国家連係ハッカーに主に発見」

12日から世界150カ国30万台のコンピューターを感染させたと推定されるグローバル・ランサムウェア攻撃の背後には北朝鮮がいるという推測が出ている。

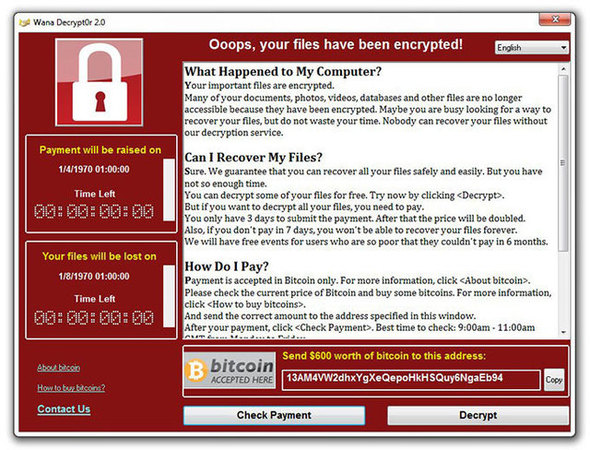

16日、ガーディアンなど外信によれば、シマンテックとカスペルスキーラボなど世界的セキュリティー企業は、今回の攻撃に使われたランサムウェアの初期バージョン分析で、北朝鮮と関連があると推定されるハッカーグループ「ラザルス(Lazarus)」が使ったコードと類似のコードを発見した。コードの類似性を最初に発見したのは、グーグルのニール・メタ研究員だ。情報通信(IT)専門メディアのアルステクニカは「(メタの発見は)ラザルスのバックドア(ユーザーの認証を経ずにシステムに接近可能なセキュリティー上の穴)“Cantopee”の2015年初バージョンとワナ・クライ(WannaCry)の2月サンプルから同じコードが発見されたことをいう」と説明した。ランサムウェアはユーザーのコンピュータに侵入し、データを暗号化した後にこれを解く代金を要求する悪性プログラムだ。今回の攻撃に使われたランサムウェアはマイクロソフトOSのネットワーク共有機能にあるセキュリティホールを利用する“ワナ・クライ”の変種と知らされた。

少なくとも2011年以後にはサイバー犯罪活動を始めたと推定されるラザルスは、昨年2月バングラデシュ中央銀行を攻撃し8100万ドルを巻き上げ、2014年には米国のソニーピクチャーズをハッキングした疑いをかけられている。一部のセキュリティー企業は、ラザルスの背後に北朝鮮がいると推定している。

だが、セキュリティー企業らは今回の攻撃を北朝鮮の仕業だと断定はしていない。類似のコードを利用してラザルスを“偽装”した可能性もあるためだ。ただし、ニューヨークタイムズは「発見されたコードは広く使われるコードではなく、北朝鮮と関連したハッカーの攻撃においてのみ発見された」と報道した。

今回の攻撃に使われたランサムウェアに“自爆装置”(キル・スイッチ)が内在していた点も「北朝鮮背後説」を裏付けている。アルステクニカは「こうした“キル・スイッチ”は金儲けを目的に開発された悪性プログラムでは非常に珍しい。反対に、国家が支援するハッカーが作った悪性プログラムでははるかに一般的に使われる」として「北朝鮮との連係はこの特異な行動の一部を説明できる」と指摘した。13日にある英国の青年がこの自爆装置を偶然に発見したおかげで、ランサムウェアのこれ以上の急激な拡散を防ぐことができた。

一方、ホワイトハウスのトム・ボサール国土安保補佐官は15日「ランサムウェア攻撃者らに今までに7万ドルに満たない金銭が支給されたことが把握され、(被害者が金銭を支払って)資料が復旧された事例は発見されなかった」と明らかにした。

訳J.S(1489字)